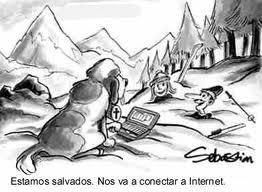

Aunque parezca lo contrario las redes de comunicaciones son extremadamente jóvenes. Fue en la universidad de Standford donde un tal Cerf inventó un protocolo de comunicaciones que permitia conectar practicamente cualquier dispositivo a una red. El siguiente paso fue Internet. Con un caracter público y gratuito hasta la fecha ha sido prácticamente en su esencia increbrantable.

Ahora bien, lo de la libertad de expresión universal con ejemplos como el de Wikileaks es para nota. De repente en julio de este año se publican mas de 90.000 documentos oficiales relativos a informes de la guerra de Afganistán. En el se desvelan tareas tan rutinarias de las tropas de EEUU como realizar expedientes de multas de tráfico, planificación de controles, procedimientos de aprovisionamiento de armas, y liquidar a 15.000 personas hasta ahora no desveladas. 1-0 para wikileaks.

Solo Julian Assange, propietario de la página Wikileaks, sabe hasta donde han llegado los EEUU en su presión para que elimine estas filtraciones publicadas. El potencial del aun inberbe protocolo del señor Cerf unido a la integridad de Julian cuando Hilary Clinton le suplica la despublicacion de los informes, supone una victoria rotunda a la libertad de la información.

Recuerdo cuando el párraco de mi barrio me preguntaba que quería estudiar. Yo con 14 años ya curioseaba mi Spectrum y le decía que Informática. El de manera pausada me contestaba;

-Ah! Informática. Un dia van a dar a un botón y se destruirá el mundo...

El mundo en estos últimos 20 años ha cambiado y va a cambiar mucho mas. El supuesto control con el que nos atemorizaban y que en cierta medida es real implica una bidirección. Para muestra un botón en Wikileacks. Ayer, y para mas inri, se publicaron videos difundidos de las tropas inglesas de dudoso proceder... 2-0 para Julian.

Muy dificil controlar la información que le llega a Julian a traves del protocolo de Cerf y muy agradecido a ambos.

Continuemos asi.

miércoles, 27 de octubre de 2010

domingo, 24 de octubre de 2010

El SECRETO de "sus" usuarios.

Los usuarios de sus sistemas tienen un secreto bien guardado en alguna carpeta del disco duro local de su PC. El secreto que guardan sus clientes no es tal, no está bien guardado es mas te lo muestran a voces.

Una definición burda de usuario podría ser aquella persona de su organización o de fuera que se conecta y usa sus sistemas informáticos y el cliente como aquel otro que además de utilizarlos "abona" su factura, aunque sea de forma virtual. Al final, lo que ambos buscan de las tecnologías de la información (TI) que presta, ya sea en secreto o a voces, es lo mismo.

Por otro lado es importante indicar que hay dos tipos de usuarios, aquel que utiliza los servicios TI para ser mas eficiente en las labores que presta a su compañía y aquellos que los utiliza como excusa de su ineficiencia. En ocasiones no he podido entregar el informe a tiempo a mi jefe porque los sistemas estaban caidos, ahora bien si no es por eso, estoy convencido de que esta silla es muy incómada y ya es hora de que renueven el material de oficina, me duele la espalda y el calor es insoportable, que arreglen el aire los de CAU... Es igual, el informe no está.

Recuerdo hace años cuando me presentaron a un alto directivo de una compañía. Fue durante la copa de navidad, el director de recursos humanos me presentó como el responsable de sistemas informáticos;

- Encantado de conecerle, ah! de Sistemas. Mmmm, eso tenéis que hacer que funcione, ¿eh?. Y se fue a saludar a otros compañeros.

Evidentemente era cliente, quizás en su máximo exponente.

En las mejores prácticas de gestión de sistemas (ITIL), existe todo un bloque de procesos que se preocupa de todos los aspectos que garanticen la disponobilidad y calidad del servicio prestado;

- Service Desk, como única ventanilla de atención al usuario

- Gestión de Incidentes, concentrado en resolver cualquier fallos en el menor timpo posible.

- Gestión de Problemas. De manera proactiva intenta adelantarse a los incidentes que estén por llegar.

- Gestión de Cambios. Tramitar todas las modificaciones a implantar en tus sistemas con en menor impacto posible.

- Gestión de versiones. Implantar los cambios anteriores.

- Y Gestión de la Configuración que controla todos los elementos de configuracion de los sistemas.

Parecen todos imprescindibles desde el punto de vista de sistemas ya que sabemos por experiencia que los sistemas FALLAN. Asi pues ¿por donde empezamos?

Ahora bien, en la provisión del servicio nos concentramos en los servicios ofrecidos en si mismos. Es por aquí por donde se pasea de puntillas la Gestión de la Disponibilidad, aplastado por una mejor gestión de los incidentes y su principal bastión, el Service Desk con una mas que afinada atención al usuario. En ocasiones si nos despistamos, se muestran como un saco sin fondo a la hora de mejorar las encuestas de satisfacción que intentan captar recurrentemente la perceción de los servicios prestados. La disponibilidad, se preocupa de asegurar que los usuarios accedan a sus sistemas siempre que lo requieran con la fiabilidad que se haya definido.

Visto desde fuera, todas las grandes companías de sistemas invierten miles de millones de horas y dinero en sacar productos que ayuden a gestionar la disponibilidad de sus sistemas. Parece que desvelaron el secreto del usuario hace años. Tivoli, OVO, SCCM, son productos sólidos, potentes, de gran valor... Entonces,

¿donde está el problema? ¿porque sus sistemas no están siempre disponibles? y sobre todo, ¿que efecto tiene eso para sus usuarios? quizás sea mejor que la culpa la tenga esa incómoda silla.

Una definición burda de usuario podría ser aquella persona de su organización o de fuera que se conecta y usa sus sistemas informáticos y el cliente como aquel otro que además de utilizarlos "abona" su factura, aunque sea de forma virtual. Al final, lo que ambos buscan de las tecnologías de la información (TI) que presta, ya sea en secreto o a voces, es lo mismo.

Por otro lado es importante indicar que hay dos tipos de usuarios, aquel que utiliza los servicios TI para ser mas eficiente en las labores que presta a su compañía y aquellos que los utiliza como excusa de su ineficiencia. En ocasiones no he podido entregar el informe a tiempo a mi jefe porque los sistemas estaban caidos, ahora bien si no es por eso, estoy convencido de que esta silla es muy incómada y ya es hora de que renueven el material de oficina, me duele la espalda y el calor es insoportable, que arreglen el aire los de CAU... Es igual, el informe no está.

Recuerdo hace años cuando me presentaron a un alto directivo de una compañía. Fue durante la copa de navidad, el director de recursos humanos me presentó como el responsable de sistemas informáticos;

- Encantado de conecerle, ah! de Sistemas. Mmmm, eso tenéis que hacer que funcione, ¿eh?. Y se fue a saludar a otros compañeros.

Evidentemente era cliente, quizás en su máximo exponente.

En las mejores prácticas de gestión de sistemas (ITIL), existe todo un bloque de procesos que se preocupa de todos los aspectos que garanticen la disponobilidad y calidad del servicio prestado;

- Service Desk, como única ventanilla de atención al usuario

- Gestión de Incidentes, concentrado en resolver cualquier fallos en el menor timpo posible.

- Gestión de Problemas. De manera proactiva intenta adelantarse a los incidentes que estén por llegar.

- Gestión de Cambios. Tramitar todas las modificaciones a implantar en tus sistemas con en menor impacto posible.

- Gestión de versiones. Implantar los cambios anteriores.

- Y Gestión de la Configuración que controla todos los elementos de configuracion de los sistemas.

Parecen todos imprescindibles desde el punto de vista de sistemas ya que sabemos por experiencia que los sistemas FALLAN. Asi pues ¿por donde empezamos?

Ahora bien, en la provisión del servicio nos concentramos en los servicios ofrecidos en si mismos. Es por aquí por donde se pasea de puntillas la Gestión de la Disponibilidad, aplastado por una mejor gestión de los incidentes y su principal bastión, el Service Desk con una mas que afinada atención al usuario. En ocasiones si nos despistamos, se muestran como un saco sin fondo a la hora de mejorar las encuestas de satisfacción que intentan captar recurrentemente la perceción de los servicios prestados. La disponibilidad, se preocupa de asegurar que los usuarios accedan a sus sistemas siempre que lo requieran con la fiabilidad que se haya definido.

Visto desde fuera, todas las grandes companías de sistemas invierten miles de millones de horas y dinero en sacar productos que ayuden a gestionar la disponibilidad de sus sistemas. Parece que desvelaron el secreto del usuario hace años. Tivoli, OVO, SCCM, son productos sólidos, potentes, de gran valor... Entonces,

¿donde está el problema? ¿porque sus sistemas no están siempre disponibles? y sobre todo, ¿que efecto tiene eso para sus usuarios? quizás sea mejor que la culpa la tenga esa incómoda silla.

THE SECRET OF "your" USERS

Users of "their" systems have a well-kept secret in any folder on your local computer hard disk. The secret to keep their clients are not well kept, it will show even voices.

A definition of "user" could be the one person in your organization or outside it connects and uses its computer systems and client as well as other who use them "pay" bill, possibly in a virtual way. In the end, which both seek the information technology (IT) provided, either in secret or voices, is the same.

On the other hand, it is important to note that there are two types of users, who uses IT services to be more efficient in the work provided to your company and those who use them as an excuse for inefficiency. Sometimes I could not deliver the report to my boss on time because the systems were fallen, however if that's not why I am convinced that this chair is very awkward and it's time to renew office supplies, I have back pain and the heat is unbearable, that the Service Desk fix the air conditioning ... Equal, the report does not exist.

I remember years ago when I was introduced to a senior officer of a company. It was during the Christmas party, human resources director introduced me as the head of computer systems;

- Nice to meet you, ah! Systems. Mmmm, you have to make it work, huh?.

And he went to greet other colleagues.

Evidently he was a client, perhaps its greatest exponent.

In the best system management practices (ITIL), there is a whole block of processes that are concerned with all aspects to ensure the availability and quality of service;

- Service Desk as a single window customer service

- Incident Management, focused on resolving any bugs in the shortest possible time.

- Problem Management. Proactively tries to anticipate events that are to come.

- Change Management. Process all the changes to be implemented in your systems with a lesser impact.

- Version management. Implement the above changes.

- And Configuration Management controls all configuration elements of the systems.

All seem essential from the point of view of systems as we know from experience that systems fail. So where do we start?

Now in service provision, we focus on the services offered on their own. There walks the Availability Management, crushed by a better management of incidents and their main stronghold, the Service Desk with a more refined customer service. Sometimes if we keep a watchful eye, this is a bottomless pit when we try to improve satisfaction surveys which attempt to capture the perception of services.

Availability, is concerned to ensure that users access their systems whenever required with the reliability that has been defined.Viewed from outside, all major systems companies spend billions of hours and money to develop products that help manage the availability of their systems. It seems that years ago revealed the secret of the user.

Applications such as Tivoli, OVO, SCCM, are solid, powerful, great value ...

So,Where is the problem? Why their systems are not always available? and above all, what is the impact for users?

perhaps it is better that the fault has my uncomfortable chair.

A definition of "user" could be the one person in your organization or outside it connects and uses its computer systems and client as well as other who use them "pay" bill, possibly in a virtual way. In the end, which both seek the information technology (IT) provided, either in secret or voices, is the same.

On the other hand, it is important to note that there are two types of users, who uses IT services to be more efficient in the work provided to your company and those who use them as an excuse for inefficiency. Sometimes I could not deliver the report to my boss on time because the systems were fallen, however if that's not why I am convinced that this chair is very awkward and it's time to renew office supplies, I have back pain and the heat is unbearable, that the Service Desk fix the air conditioning ... Equal, the report does not exist.

I remember years ago when I was introduced to a senior officer of a company. It was during the Christmas party, human resources director introduced me as the head of computer systems;

- Nice to meet you, ah! Systems. Mmmm, you have to make it work, huh?.

And he went to greet other colleagues.

Evidently he was a client, perhaps its greatest exponent.

In the best system management practices (ITIL), there is a whole block of processes that are concerned with all aspects to ensure the availability and quality of service;

- Service Desk as a single window customer service

- Incident Management, focused on resolving any bugs in the shortest possible time.

- Problem Management. Proactively tries to anticipate events that are to come.

- Change Management. Process all the changes to be implemented in your systems with a lesser impact.

- Version management. Implement the above changes.

- And Configuration Management controls all configuration elements of the systems.

All seem essential from the point of view of systems as we know from experience that systems fail. So where do we start?

Now in service provision, we focus on the services offered on their own. There walks the Availability Management, crushed by a better management of incidents and their main stronghold, the Service Desk with a more refined customer service. Sometimes if we keep a watchful eye, this is a bottomless pit when we try to improve satisfaction surveys which attempt to capture the perception of services.

Availability, is concerned to ensure that users access their systems whenever required with the reliability that has been defined.Viewed from outside, all major systems companies spend billions of hours and money to develop products that help manage the availability of their systems. It seems that years ago revealed the secret of the user.

Applications such as Tivoli, OVO, SCCM, are solid, powerful, great value ...

So,Where is the problem? Why their systems are not always available? and above all, what is the impact for users?

perhaps it is better that the fault has my uncomfortable chair.

domingo, 3 de octubre de 2010

Si mientes en Internet, te pillan!

No me imagino a dos leopardos mintiendo sobre el tamaño de la presa que acaban de cazar para alimentar a sus cachorros. En lugar de eso los humanos comenzamos a mentir hace ya muchos miles de años, seguramente desde que eramos aun primates. Desde una ladera dos compañeros primates acababan de ver como una estampida de mamuts aplastaban los hijos de uno de ellos. Justo en ese momento se gestó la primera falacia.

- No te preocupes, aun pasando esto la naturaleza es maravillosa.

Esta frase frase le caló hondo al primate deshauciado en su tremenda pena producida por su reciente pérdida, pero se repuso murmurandose a si mismo;

- La vida no es maravillosa, pero puede llegar a serlo...

Y se sobrepuso.

El hombre miente, además es dificil detectarle y mas aun conocer la realidad veraz de lo que esconde porque internamente la cambia, la modifica la disuelve para poder vivir con ella. Pero una cosa si es cierta, nos sentimos mas comodos mintiendo en el diálogo, en la conversación. Cuando tenemos que escribir nos resulta más trabajoso, mas dificil y además queda registro, signos electronicos de tus mentiras.

En la actualidad existe software (http://www.sciencenetlinks.com/sci_update.php?DocID=244 ) en Internet que analizan conversaciones electrónicas con el objeto de encontrar la verdad. Se ha detectado que los mentirosos utilizan mas los pronombres como el, ella, ellos asi como mas verbos de los sentidos, ver, oir, sentir y tocar. Además en sus escritos detallan menos la historia utilizando un tercio menos de palabras que si dijeran la verdad.

Cuando este tipo de programas estén mas perfeccionados y esto será en breve, ¿cual será el siguiente paso?.

Se lo adelanto, seguir mintiendo pero no Internet.

------------------------------------------------------------------------------------------

f you lie on the internet, you get caught!I can not imagine two leopards lying about the size of prey that hunt just to feed their pups. Instead humans began to lie For many thousands of years, probably since we were still primates. From a hillside two fellow primates had just seen a mammoth stampede crushed the sons of one of them. Just at that moment was conceived the first fallacy.

- Do not worry, even passing this nature is wonderful.This phrase struck a chord sentence him to the primate evicted in tremendous pain caused by his recent loss, but recovered muttering to himself;

- Life isn't wonderful, but it could be ...And they overcame.

The man lies, it is also difficult to detect and even more accurate to know the reality of what is hidden internally why change it, modify it, dissolve it in order to live with it. But one thing is certain, we feel more comfortable lying in dialogue, in conversation.When we find we have to write more work, more difficult and it is registration, electronic signs of your lies.

There is now a software (http://www.sciencenetlinks.com/sci_update.php?DocID=244) on the Internet chats analyzed in order to find the truth. We have detected that liars use more pronouns such as he, she, they as well as most verbs of the senses, see, hear, feel and touch. Also in his writings detailing the history unless using a third fewer words than if told the truth.

When such programs are more sophisticated and it will be soon, what will the next step?.

Advance it, keep lying but no Internet.

- No te preocupes, aun pasando esto la naturaleza es maravillosa.

Esta frase frase le caló hondo al primate deshauciado en su tremenda pena producida por su reciente pérdida, pero se repuso murmurandose a si mismo;

- La vida no es maravillosa, pero puede llegar a serlo...

Y se sobrepuso.

El hombre miente, además es dificil detectarle y mas aun conocer la realidad veraz de lo que esconde porque internamente la cambia, la modifica la disuelve para poder vivir con ella. Pero una cosa si es cierta, nos sentimos mas comodos mintiendo en el diálogo, en la conversación. Cuando tenemos que escribir nos resulta más trabajoso, mas dificil y además queda registro, signos electronicos de tus mentiras.

En la actualidad existe software (http://www.sciencenetlinks.com/sci_update.php?DocID=244 ) en Internet que analizan conversaciones electrónicas con el objeto de encontrar la verdad. Se ha detectado que los mentirosos utilizan mas los pronombres como el, ella, ellos asi como mas verbos de los sentidos, ver, oir, sentir y tocar. Además en sus escritos detallan menos la historia utilizando un tercio menos de palabras que si dijeran la verdad.

Cuando este tipo de programas estén mas perfeccionados y esto será en breve, ¿cual será el siguiente paso?.

Se lo adelanto, seguir mintiendo pero no Internet.

------------------------------------------------------------------------------------------

f you lie on the internet, you get caught!I can not imagine two leopards lying about the size of prey that hunt just to feed their pups. Instead humans began to lie For many thousands of years, probably since we were still primates. From a hillside two fellow primates had just seen a mammoth stampede crushed the sons of one of them. Just at that moment was conceived the first fallacy.

- Do not worry, even passing this nature is wonderful.This phrase struck a chord sentence him to the primate evicted in tremendous pain caused by his recent loss, but recovered muttering to himself;

- Life isn't wonderful, but it could be ...And they overcame.

The man lies, it is also difficult to detect and even more accurate to know the reality of what is hidden internally why change it, modify it, dissolve it in order to live with it. But one thing is certain, we feel more comfortable lying in dialogue, in conversation.When we find we have to write more work, more difficult and it is registration, electronic signs of your lies.

There is now a software (http://www.sciencenetlinks.com/sci_update.php?DocID=244) on the Internet chats analyzed in order to find the truth. We have detected that liars use more pronouns such as he, she, they as well as most verbs of the senses, see, hear, feel and touch. Also in his writings detailing the history unless using a third fewer words than if told the truth.

When such programs are more sophisticated and it will be soon, what will the next step?.

Advance it, keep lying but no Internet.

Suscribirse a:

Entradas (Atom)